引言:当”一键部署”成为新的”下一步,下一步”

最近,如果你关注 AI 圈,几乎不可能错过 OpenClaw。作为一个开发者,我得承认,第一次看到它能像真人一样操作我的电脑时,那种”未来已来”的兴奋感是实实在在的。它打破了 AI 和操作系统之间的那堵墙,让”数字助理”这个词变得不再科幻。

紧接着,一股新的浪潮来了:各大云厂商和技术平台,从国内的 Kimi、火山引擎,到海外的 AWS 和 Railway,都开始推出所谓的”一键部署”方案。原本需要折腾半天的命令行、配置文件和依赖安装,现在被压缩成了几次鼠标点击。看起来,人人都能拥有”贾维斯”的时代,似乎真的来了。

这当然是好事,技术的普及总是值得庆贺的。但看着满屏的”保姆级教程”,我不禁想起了当年安装各种软件时,一路”下一步,下一步”最终收获满屏”全家桶”的经历。我们似乎又陷入了一个相似的循环:为了追求便利,我们正在放弃了解自己究竟在做什么的权利。

这篇文章不想唱反调,更不想阻止任何人探索新技术。我只是想借用 OpenClaw 作者的初衷,和大家一起聊聊:在这场”简化”的盛宴中,我们可能不经意间付出了什么代价?

“便利”的背后:一场心照不宣的合谋

我们得承认,云厂商们做的都是合理的商业决策。AI 智能体是”算力吞噬兽”,它 24 小时在线,高频的视觉识别和模型推理,背后都是白花花的银子。降低门槛,就是扩大市场,这无可厚非。

| 厂商/平台 | 简化方案举例 |

|---|---|

| Kimi | 推出 Kimi Claw,云端一键部署,预置自家模型和搜索,用户几乎零配置。 [1] |

| 火山引擎 | 提供”一键部署”应用模板,主打”保姆级教程,即刻配置体验”。 [2] |

| 腾讯云 | 基于轻量云 Lighthouse 提供”一键秒级部署”,强调 7x24 小时运行。 [3] |

| AWS | 提供 CloudFormation 模板,实现”一键部署”,并用自家安全组件作为卖点。 [4] |

| Railway/Render | 提供模板,让用户完全脱离命令行,在浏览器里完成所有设置。 [5] |

这些方案确实方便。但它们共同创造了一种幻觉:使用 OpenClaw 就像安装一个普通的 App 一样简单安全。而这,恰恰是其作者最担心的事情。

作者的苦心:那个被刻意保留的”门槛”

就在大家拼命拆墙的时候,OpenClaw 的作者 Peter Steinberger 却在反复强调他”砌墙”的初衷。他的话值得我们每一个人深思:

“我不再简化安装过程,是为了让人们停下来阅读文档,熟悉其中的权衡取舍和安全模型。” [6]

“我之所以不降低使用门槛,是为了让大家阅读文档、学习,从而了解这个空间以及如何安全使用。如果我们在确保安全性之前就降低使用门槛,反而会害了大家。” [7]

我读到这些话时,心里咯噔一下。这和我的想法不谋而合。那个看起来有点”反人类”的安装过程,那个需要你静下心来阅读的文档,其实是一道过滤器,一个”知情同意书”。它在用一种极客的方式对你说:”嘿,朋友,这东西很强大,但也可能很危险。在你掌握它之前,请务必了解它。”

而”一键部署”绕过了这个过程。它把一份需要你亲笔签名的风险协议,变成了一个默认勾选的”我已阅读并同意”复选框。

便利的代价:你看不见的安全黑洞

当你跳过学习,直接进入”下一步,下一步”的流程时,你可能根本意识不到自己打开了多少风险敞口。这就像你拿到了一把能打开城市所有门的万能钥匙,却没人告诉你其中有些门背后是悬崖。

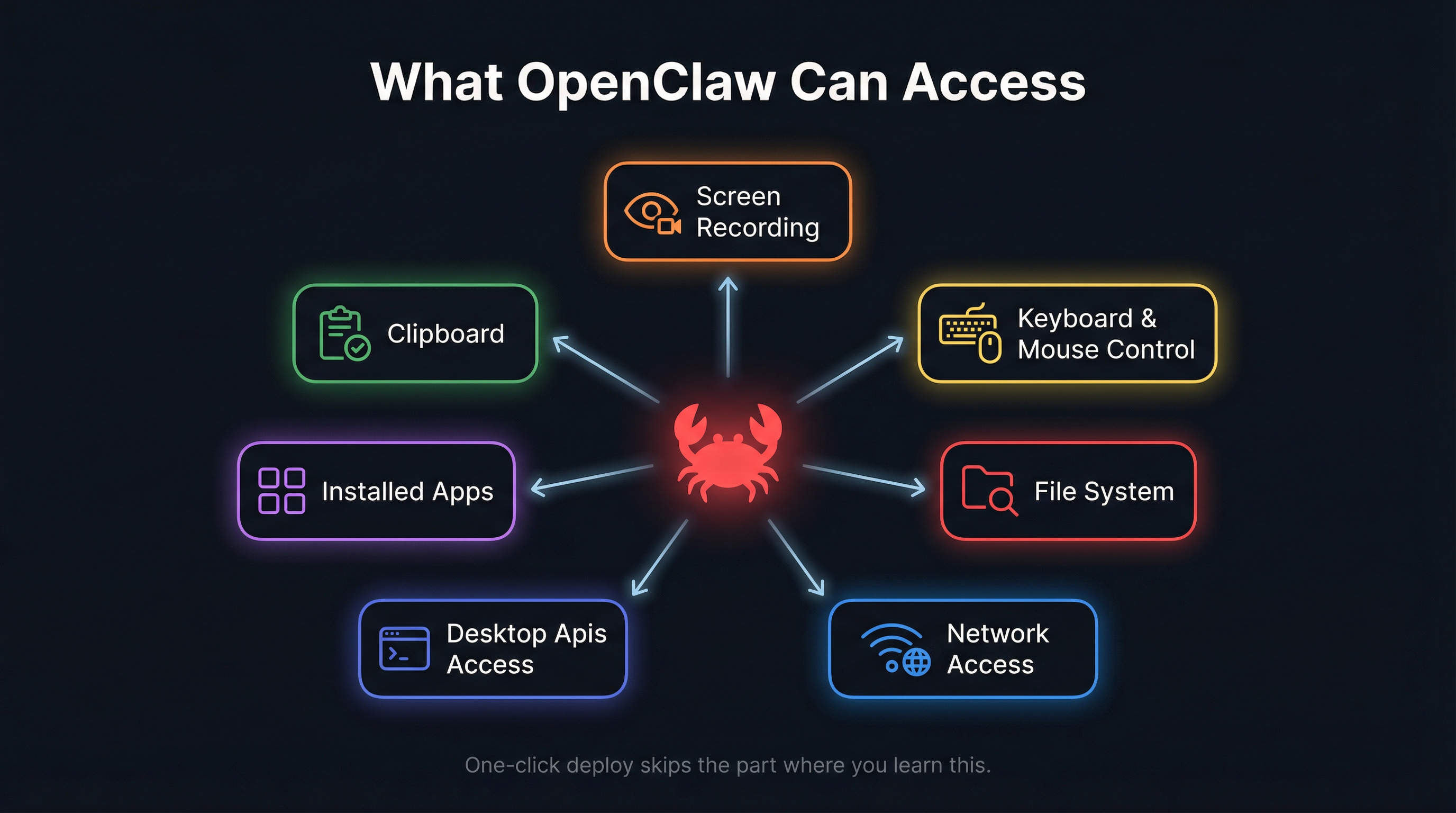

我在之前的博客《拥抱智能体时代:为什么 OpenClaw 是极客的浪漫,却可能是小白的风险?》中详细聊过这些风险,而微软的安全团队也在一篇报告中直言不讳:OpenClaw 应该被当作”带有持久化凭证的非受信代码执行”,不适合在你的主力电脑上运行。 [8] 简单来说,风险主要有这么几个:

1. 失控的”万能钥匙”

OpenClaw 需要的权限非常高:读取你的屏幕、模拟你的键鼠、访问你的文件。在一个”保姆级教程”的引导下,你很可能会不假思索地一路点击”允许”。这意味着,理论上,它能看到你的密码、你的聊天记录、你的银行账单。对于一个不完全受控的程序,这无异于引狼入室。

2. 藏毒的”技能”

OpenClaw 的强大在于可扩展的”技能(Skills)”。但这也是它最脆弱的地方。微软的报告描述了一个很现实的攻击路径:黑客把恶意代码伪装成一个有用的技能,发布到公共市场。你或你的 AI 智能体觉得这个技能不错,一键安装,然后你的凭证、数据就可能被悄无声息地偷走。 [8] 在”一键部署”的环境里,你甚至都不知道它默认给你装了哪些技能,风险完全失控。

3. 模糊的”数据路线图”

你的屏幕截图、你的指令,会被发送到云端的大模型进行分析。这些数据走了哪条路?中间经过了谁的手?有没有被存下来?如果你用的是”一键部署”方案里预置的共享 API Key,那你的数据流向几乎就是一个谜。你的隐私,可能正在被你看不见的人围观。

4. 被甩锅的”你”

最关键的是,云厂商在服务协议里早就撇清了关系。它们提供的是平台和便利,但对你在上面运行的任何东西都不负责。如果你的 AI 智能体被黑客利用,对外发送了垃圾邮件,或者泄露了公司机密,最后背锅的,只可能是你–那个当初为了图省事,看都没看就点了”同意”的人。

找回知情权:我们该怎么办?

聊了这么多风险,不是为了让大家彻底放弃 OpenClaw。恰恰相反,我是希望我们能以一种更成熟、更负责任的方式去拥抱它。关键在于,把”知情权”和”控制权”拿回到自己手里。

给平台和厂商的建议:

- 把风险摆在明面上:别把安全警告藏在文档的角落里。在”一键部署”按钮旁边,用同样醒目的字号告诉用户:”这很强大,但有风险,请确保你知道自己在做什么。”

- 从”便利优先”到”安全优先”:默认提供一个严格隔离的沙盒环境。把那些需要高权限的操作,做成需要用户手动解锁的”高级功能”。让安全成为默认选项,而不是需要用户自己去寻找的隐藏设定。

给开发者和爱折腾的朋友:

- 请认真读一次文档:这是对作者 Peter Steinberger 最大的尊重,也是对自己最基本的负责。花一个下午,把安全章节从头到尾看一遍,你不会后悔的。

- 建立你的”数字安全实验室”:永远别在你的主力电脑上搞这些实验。一台旧笔记本、一个虚拟机,或者一个专门的云服务器,都可以成为你的”试验场”。在这里,你可以尽情折腾,而不用担心”引火烧身”。

给只想尝鲜的普通用户:

- 先问问自己”我真的需要吗?”:你的需求,是不是一个成熟的商业产品(比如 ChatGPT、Claude)就能满足?如果是,那么每月几十美元的订阅费,买来的是安全、稳定和省心,这笔账其实很划算。

- 理解便利的代价:当你选择”一键部署”时,你放弃的是对过程的理解和对风险的控制。在点击那个按钮之前,请至少花十分钟,搜索一下”OpenClaw 安全风险”,看看过来人是怎么说的。

结语:别在兴奋中裸奔

技术的发展总是螺旋上升的。OpenClaw 让我们看到了 AI 智能体的黎明,但黎明前的薄雾中也隐藏着坑洼。云厂商们想用”一键部署”的探照灯驱散迷雾,却可能无意中让我们忽略了脚下的路。

《财富》杂志的一篇报道引用了一位安全专家的话,我觉得说得特别好:”这类系统的根本矛盾在于,你赋予它们的权限越多,它们就越有趣、越强大–但同时也越危险。” [9]

我们正处在这场变革的中心,兴奋是难免的。但请务必记住,在冲向未来的路上,别因为兴奋而忘记穿上”安全”这件最重要的外衣。在点击”下一步”之前,先停下来,看清楚,想明白。这,或许才是我们拥抱智能体时代,最该学会的第一课。

参考文献

[1] 《一千个开发者在给 OpenClaw 降门槛,最后是模型厂商下场了》. (2026-02-21). 网易.

[2] 《一键部署OpenClaw/ClawdBot》. (n.d.). 火山引擎.

[3] 《云上OpenClaw(Clawdbot)一键秒级部署指南》. (n.d.). 腾讯云开发者社区.

[4] aws-samples/sample-OpenClaw-on-AWS-with-Bedrock. (n.d.). GitHub.

[5] Deploy OpenClaw on Railway. (n.d.). OpenClaw Docs.

[6] Steinberger, P. [@steipete]. (2026, February 19). I stopped making setup easier so people would stop and read docs and get familiar with the tradeoffs and security model… [Tweet]. X.

[7] Steinberger, P. [@steipete]. (2026, February 19). The whole point of me not making it easier is to get people read the docs and learn… [Tweet]. X.

[8] Microsoft Defender Security Research Team. (2026, February 19). Running OpenClaw safely: identity, isolation, and runtime risk. Microsoft Security Blog.

[9] Goldman, S. (2026, February 12). OpenClaw is the bad boy of AI agents. Here’s why security experts say you should beware. Fortune.

idevlab's Blog

idevlab's Blog